Après quelques jours d'incertitude et de tension dans la communauté React suite à la divulgation de la faille critique "React2Shell" (CVE-2025-55182), le correctif officiel est enfin là pour les utilisateurs de Next.js.

Ce 11 décembre 2025, Vercel a publié une mise à jour de sécurité majeure détaillant les versions corrigées du framework. Si vous utilisez l'App Router en production, l'application de ce patch n'est pas optionnelle, c'est une urgence absolue.

Voici l'essentiel de l'annonce officielle et les étapes pour sécuriser vos applications.

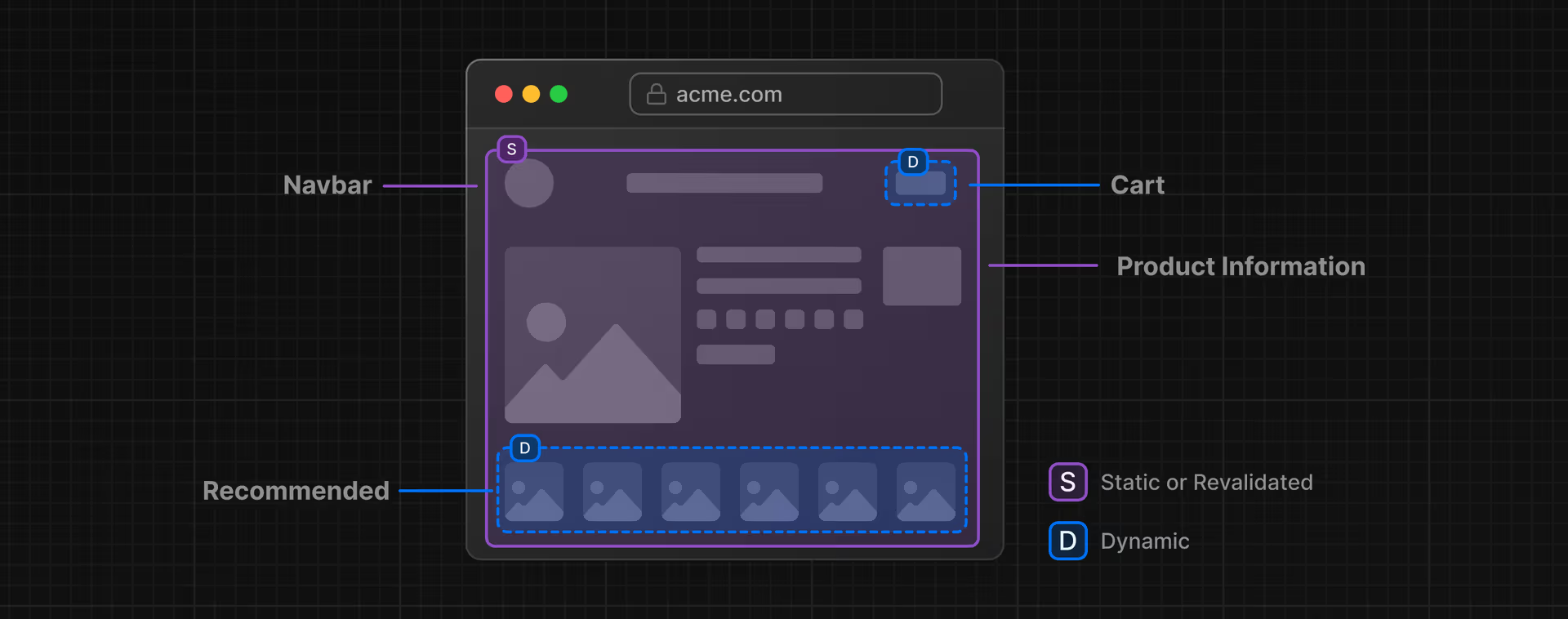

Le cœur du problème : Next.js et les RSC

Pour rappel, la vulnérabilité "React2Shell" permettait une exécution de code à distance (RCE) sans authentification, en exploitant une faille de désérialisation dans le protocole utilisé par les React Server Components (RSC).

Pourquoi Next.js était-il en première ligne ? Parce que depuis la version 13, Next.js a fait le pari audacieux d'intégrer profondément les RSC via son App Router. En utilisant les dernières fonctionnalités de React 19, Next.js héritait directement de la vulnérabilité située dans la couche de transport de React.

Le bulletin de sécurité confirme que les applications utilisant le Pages Router classique sont moins exposées, mais l'équipe recommande fortement une mise à jour globale pour éviter tout risque résiduel.

Les versions corrigées

L'équipe Next.js a travaillé en étroite collaboration avec celle de React (Meta) pour intégrer les correctifs de sécurité.

Vous devez impérativement mettre à jour vos projets vers au moins l'une de ces versions (ou supérieures) :

Note : Si vous êtes encore sur des versions antérieures (v14 ou moins) utilisant l'App Router de manière expérimentale, il est crucial de migrer vers une version supportée.

La procédure de mise à jour (Action Immédiate)

Ne remettez pas ça à demain. La faille étant publique, les scanners automatiques cherchent déjà des serveurs vulnérables.

Pour mettre à jour, il est crucial de monter de version Next.js ET les paquets React sous-jacents (react et react-dom) pour garantir que le fix de désérialisation est bien appliqué.

Ouvrez votre terminal dans votre dossier projet :

Avec npm :

npm install next@latest react@latest react-dom@latest

Avec pnpm :

pnpm update next react react-dom --latest

Avec yarn :

yarn upgrade next react react-dom --latest

Une fois la mise à jour terminée, vérifiez votre fichier package.json pour vous assurer que les versions correspondent aux correctifs, puis rebuildez et redéployez votre application en production.

En conclusion

Cet épisode nous rappelle que l'adoption de technologies "bleeding edge" comme les Server Components implique une vigilance accrue en matière de sécurité. La rapidité de réaction de Vercel et de l'équipe React est à saluer.

La balle est désormais dans votre camp : patchez vos serveurs !